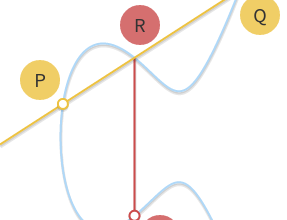

Теория Эллиптических Кривых

Теория Эллиптических Кривых Асимметричное шифрование: Теория Гольдвассера-Микали

Применение в Криптографии

Применение в Криптографии Гомоморфное шифрование: Умножение в схемах FHE, секреты

Применение в Криптографии

Применение в Криптографии Квантовое распределение ключей: Протокол Bennett-Brassard

Криптоанализ и Атаки

Криптоанализ и Атаки Теория криптографической случайности: Что такое энтропия

Криптоанализ и Атаки

Криптоанализ и Атаки Теория распределения ключей: Протокол Филда — как эффективно

Применение в Криптографии

Применение в Криптографии Криптографические привязки: Взгляд на протокол Белларе-Митчелл

Применение в Криптографии

Применение в Криптографии Криптографические подписи: Теория срыва подписи — что

Применение в Криптографии

Применение в Криптографии Потоковые шифры: Анализ их криптостойкости и секреты

Теория Эллиптических Кривых

Теория Эллиптических Кривых Анализ сложности задачи дискретного логарифма: что

Теория Эллиптических Кривых

Теория Эллиптических Кривых zk-SNARKs: Как решают проблему масштабируемости блокчейнов

Применение в Криптографии

Применение в Криптографии Криптографические подписи: теория на основе хешей

Теория Эллиптических Кривых

Теория Эллиптических Кривых Алгоритм Диффи-Хеллмана и проблема обмена ключами

Теория Эллиптических Кривых

Теория Эллиптических Кривых Асимметричное шифрование: глубокий взгляд на схему

Теория Эллиптических Кривых

Теория Эллиптических Кривых Безопасность в блокчейне: Хеширование и транзакции

Применение в Криптографии

Применение в Криптографии Дискретный логарифм: Атака на решетках — что скрывается

Применение в Криптографии

Применение в Криптографии Защита от атак по побочным каналам: как обеспечить

Применение в Криптографии

Применение в Криптографии Теория хешей: как работает конструкция Sponge и почему

Криптоанализ и Атаки

Криптоанализ и Атаки Тестирование случайности: как оценить качество генераторов

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Угрозы и атаки на поля в криптографии

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Теория над полями Галуа — ключ

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Тайны рациональных чисел и их

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: секреты криптоанализа и их значение

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: революция в мире цифровых денег

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: разбираемся, что скрыто за понятиями

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями характеристики

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями Галуа и